作者

中国邮政储蓄银行软件研发中心总经理 胡军锋

中国邮政储蓄银行软件研发中心

潘华 李北川 王齐峰 张国峥

近年来,金融行业积极推进信息化与数字化建设,网络安全漏洞也随之逐年增加。漏洞是网络安全威胁的源头,对国家、企业、个人而言都是巨大的安全隐患,可导致服务器宕机、敏感数据泄露等。不法分子往往通过篡改数据牟利,形成互联网行业的黑色产业链,从而造成巨大的经济损失,甚至危害国家安全。如何建立一套行之有效的安全漏洞管理系统,值得金融行业深入研究与探讨。

一、安全漏洞现状

根据《国家信息安全漏洞共享平台》的数据统计,抽取2016—2021年的数据进行对比,可以发现漏洞数据呈现整体上升趋势,从2016年的10816起漏洞到2021年的26558起漏洞,漏洞数量增加了一倍以上,可见安全漏洞管理形势严峻。数据显示,中危漏洞居高不下,次之是高危漏洞,低危漏洞数量最低。

金融行业网络系统需要安全的运行环境,亟待建立一套能够对系统进行检测的安全评价体系。金融行业可利用多样的数据类型进行数据分析,建立安全评价模型;规范漏洞审核修复流程,构建系统漏洞安全预警机制,建立完善的漏洞风险评价标准。

二、安全漏洞管理系统评价模型设计

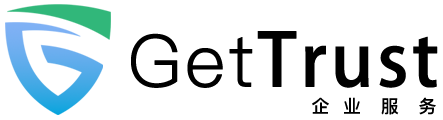

根据目前金融行业漏洞管理的现状和需求,安全漏洞管理系统应以解决金融行业软件安全风险认定标准问题为目标,提供漏洞基础风险评价、运行环境风险评价、应用系统风险评价等功能(如图1所示)。

图1 安全漏洞管理系统架构

1.漏洞数据管理

(1)漏洞数据采集

漏洞数据采集是通过对接代码检测数据、资产数据、漏洞情报库(如CNVD、CNNVD、CVE)以及离线报告导入等,根据实际情况增减采集对象,建立以智能漏洞采集为主、以人工采集为辅的漏洞数据采集方案。

(2)漏洞数据治理

因采集的元数据来源不同、数据格式参差不齐,所以要对数据进行清洗和梳理,统一字段、创建标签,以及进行多源数据格式转义、数据信息智能补全等相关操作。

(3)漏洞数据存储

根据网络安全等级保护的基本要求,对数据存储环境、存储数据库、索引、关键数据进行存储加密、输出数据脱敏等处理。结合业务系统现有的安全措施完善系统功能,最终满足安全漏洞管理系统的数据使用要求。

2.安全漏洞风险评价模型设计

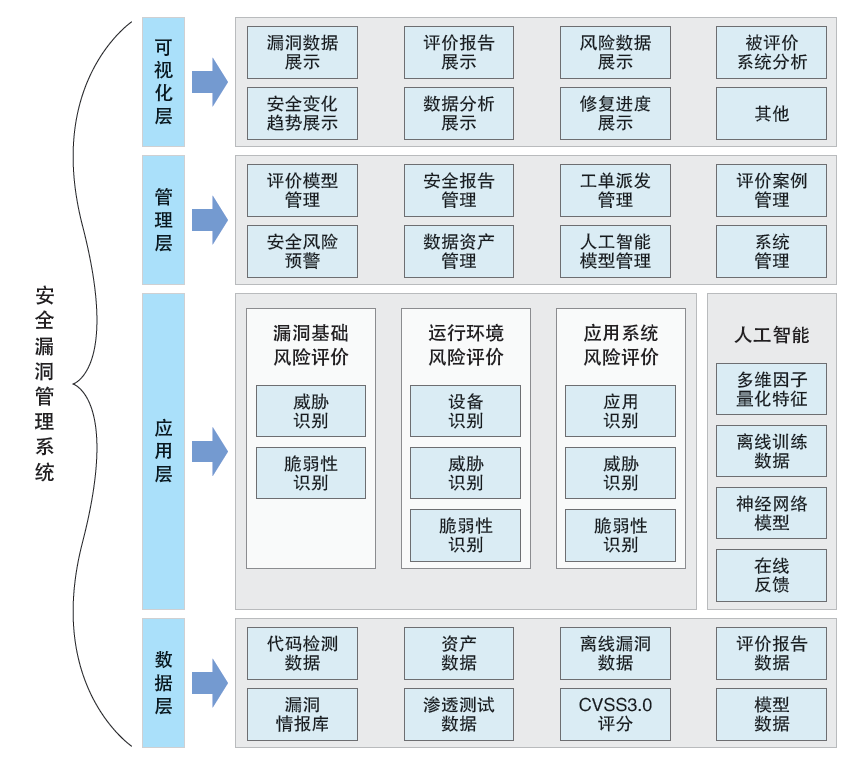

安全漏洞风险评价模型包括漏洞基础风险评价、运行环境风险评价和应用系统风险评价三个模型,模型中的指标项来源于数据收集,指标项根据具体情况进行增减,指标项评分区间为(0,10)分,安全漏洞风险评价模型如图2所示。

图2 安全漏洞风险评价模型

(1)漏洞基础风险评价模型

漏洞基础风险评价值设定为B,从威胁识别(T)和脆弱性识别(V)两大维度风险计算,计算公式为:B=f(T,V)。

威胁识别和计算维度

威胁识别指标项包含漏洞库收录数量(Vn)、漏洞曝光时间(Vt)、漏洞利用代码成熟度(Vc)、漏洞级别(Vl)、漏洞流行程度(Vf)、漏洞攻击途径(Va)。威胁识别以漏洞情报作为主要判断依据,威胁识别计算公式为:T=Vn×Vt×Vc×Vl×Vf×Va×α,其中,α为平衡因子。

脆弱性识别和计算维度

脆弱性识别指标项包含漏洞CVSS3.0评分(Cv)、漏洞类型(Vl)、漏洞来源数量(Vs)、漏洞分类加权(Wv)、防护措施加权(Vp)。脆弱性识别以脆弱性检测结果作为主要判断依据,脆弱性识别计算公式为:V=Cv×Vl×Vs×Wv×Vp×β,其中,β为平衡因子。

(2)运行环境风险评价模型

运行环境风险评价值设定为R,从设备识别(D)、威胁识别和脆弱性识别三大维度风险计算。不同类型设备出现的安全问题对应的风险各不相同,因此,在进行运行环境风险评价时,采用对各设备进行安全风险评价的方式。对某个应用系统的运行环境进行评价的计算公式为:R1=f(D,T,V),其中,R1为运行安全评价子项。运行环境由多个设备组成,风险评价采用木桶原则,多个设备中R=(R1,R2,R3……RN),R取风险最高值。

设备识别和计算维度

设备识别指标项包含设备类型(Da)、关联设备资产联网情况(Db)、关联设备资产上线状态(Dc)。设备识别计算公式为:D=Da×Db×Dc×α。

威胁识别和计算维度

威胁识别指标项包含超危情报数量(Ta)、高危漏洞情报数量(Tb)、是否为国产设备(Tc)、漏洞危害级别(Td)。威胁识别计算公式为:T=Ta×Tb×Tc×Td×β。

脆弱性识别和计算维度

脆弱性识别指标项包含攻击复杂度(Va)、攻击途径(Vb)、权限要求(Vc)、用户交互(Vd)、作用域(Ve)。脆弱性基础风险判定参考CVSS3.0评价规则,脆弱性识别计算公式为:V=Va×Vb×Vc×Vd×Ve×γ,其中,γ为平衡因子。

(3)应用系统风险评价模型

应用系统风险评价值设定为AS,从应用识别(A)、威胁识别、脆弱性识别三大维度风险计算,应用系统风险评价的计算公式为:AS=f(A,T,V)。分析威胁识别维度与应用识别维度、威胁识别维度与脆弱性识别维度将得到两个安全风险等级结果,遵循木桶原则,截取风险等级最高值。

应用识别和计算维度

应用识别指标项包含是否为关键信息基础设施(CI)、等保等级(CA)。应用识别计算公式为:A=CI×CA×α。

威胁识别和计算维度

威胁识别指标项包含基础风险评价(Ta)、开源组件(Tb)、是否为国内供应商(Tc)、供应商历史漏洞(Td)、Oday情报(Te)。威胁识别计算公式为:T=Ta×Tb×Tc×Td×Te×β。

脆弱性识别和计算维度

脆弱性识别指标项包含运行环境风险评价(Va)、防护措施(Vb)、白盒审计(Vc)、黑盒审计(Vd)。脆弱性识别计算公式为:V=Va×Vb×Vc×Vd×γ。

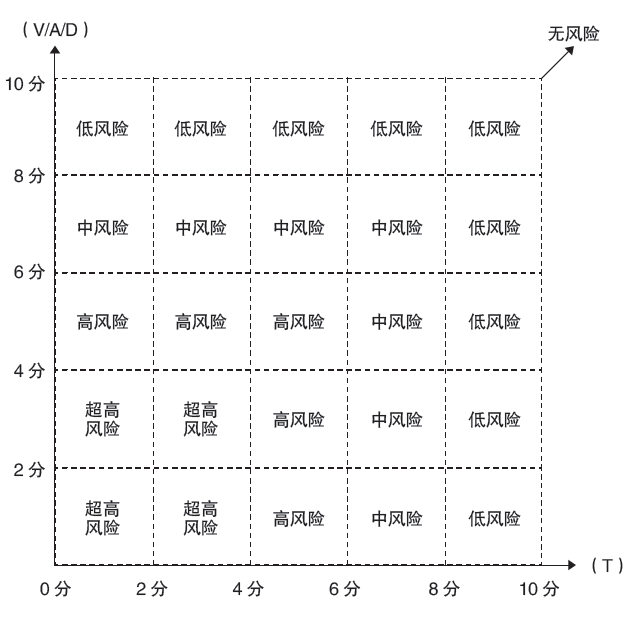

3.矩阵分析法

根据模型中的不同维度得分,比对风险对照矩阵(如图3所示)得到模型的风险等级。其中,应用系统风险评价模型指标项中涉及漏洞基础风险评价与运行环境评价等级,所以需要根据两项的风险等级进行赋值,如超高风险为2分、高风险为4分、中风险为6分、低风险为8分,无风险为10分。

图3 风险对照矩阵

三、安全漏洞管理系统应用场景

安全漏洞管理系统通过对数据采集、数据治理、数据存储、数据应用、模型设计等的应用分析,为金融软件提供综合性的安全漏洞风险等级评价。

1.安全漏洞风险评价模型应用方法

下面在实际应用场景中运用安全漏洞风险评价模型,分析安全风险等级与安全风险分值。应用系统风险评价需要由应用识别维度、威胁识别维度以及脆弱性识别维度的指标项进行支撑,威胁识别维度的指标项中包含漏洞基础风险评价分值,脆弱性识别维度的指标项中包含运行环境风险评价分值,所以评价应用系统风险需要首先分析漏洞基础风险评价与运行环境风险评价。

第一步:分析漏洞基础风险评价

漏洞基础风险评价B=f(T,V),根据漏洞基础风险评价模型进行计算(因研究对象是评价模型,本文不演示指标项的具体计算),将指标项得分代入公式:

威胁识别值T=Vn×Vt×Vc×Vl×Vf×Va×α=2分

脆弱性识别值V=Cv×Vl×Vs×Wv×Vp×β=3.8分

将两个维度的分值代入风险对照矩阵,得出基础风险评价等级为超高风险。

第二步:分析运行环境风险评价

运行环境风险评价R=f(D,T,V),根据运行环境风险评价模型进行计算,将指标项得分代入公式:

设备识别值D=Da×Db×Dc×α=6.5分

威胁识别值T=Ta×Tb×Tc×Td×β=3.2分

脆弱性识别值V=Va×Vb×Vc×Vd×Ve×γ=9.1分

将分值分别代入风险对照矩阵,RD=f(T,D)为中风险,RV=f(T,V)为低风险,RD、RV取值遵循木桶原则,风险评价为中风险。多个设备中R=(R1,R2,R3……RN),R取风险最高值。

第三步:分析应用系统风险评价

应用系统风险评价AS=f(A,T,V),根据应用系统风险评价模型进行计算,将指标项得分代入公式:

应用识别值:A=CI×CA×α=9.5分

威胁识别值:T=Ta×Tb×Tc×Td×Te×β=4.6分

脆弱性识别值:V=Va×Vb×Vc×Vd×γ=2.1分

将分值分别代入风险对照矩阵,ASA=f(T,A)为低风险,ASV=f(T,V)为超高风险,遵循木桶原则,风险等级为高风险。

2.安全漏洞预警应用场景

漏洞数据更新后,安全漏洞管理系统根据漏洞数据与模型计算结果评价漏洞风险等级,智能分析各应用系统的风险情况,如风险达到策略阈值,则安全漏洞管理系统主动推送风险预警与智能解决方案。系统管理员接收到风险预警信息后,根据应用系统自身健康状况进行处理,处理完成后关闭预警提示,申请重新进行安全评价,如果风险问题仍未得到解决,系统将持续发出预警提示。

3.可视化数据应用场景

安全漏洞管理系统运用驾驶舱模式进行可视化场景展示,对应用系统、运行环境、漏洞基础风险评价数据以及安全健康评分排名、健康度变化趋势、漏洞变化趋势等进行展示,便于安全管理员进行动态数据监测、漏洞修复数据跟踪、多源采集漏洞数据汇总、多应用系统安全漏洞数据监控、漏洞修复进度跟踪、综合报表生成等,安全管理员可以通过数据直观了解金融系统健康状态。

四、安全漏洞管理系统预期成果

安全漏洞管理系统可以解决目前金融行业网络安全面临的实际问题,利用大数据与智能分析提供金融系统漏洞检测、健康评价报告、生成修复方案、分析预警机制、BI数据展示等服务;能够有效防范金融行业应用系统的漏洞风险,提高漏洞修复进度,建立金融行业的应用系统风险评价档案。此外,安全漏洞管理系统可为金融行业安全人员提供预警信息,使安全人员比攻击者更早掌握网络中的安全漏洞情况,有利于其及时修复漏洞,从而有效防范入侵事件的发生。

本文刊于《中国金融电脑》2023年第3期

声明:本文来自中国金融电脑+,版权归作者所有。文章内容仅代表作者独立观点,不代表GetTrust立场,转载目的在于传递更多信息。如有侵权,请联系删除。

上周ChatGPT-4的发布震惊了全球,同时也引发了网络安全行业的“地震”。一方面,黑客开发和部署恶意软件、勒索软件比以往任何时候都容易。另一方面,网络安全业界也将产生一系列新的基于人工智能技术的防御用例。 人工智能技术的“奇点爆炸”对数据安全和网络安全意味着…